ClickJacking, pero, ¿esto que es?

Según lo define Google es ...

El clickjacking, o secuestro de clic, es una técnica maliciosa para engañar a usuarios de Internet con el fin de que revelen información confidencial o tomar control de su computadora cuando hacen clic en páginas web aparentemente inocentes .

Casi todos los servidores sobre cualquier plataforma o servicio es susceptible de ser atacado a través de esta técnica. Eso no es lo importante, sino que a nuestro servidor sepamos protegerlo adecuadamente para evitar este tipo de ataque. A continuación pasamos a indicar como proteger nuestro servidor Domino de esta técnica de hacking.

Aquí están los detalles sobre cómo puede afectar el clickjacking sitios web.

Un atacante lleva a cabo un ataque de clickjacking mediante la creación de un sitio en Internet, que contiene marcos en línea (iframes) que puede mostrar el contenido de la aplicación. El atacante establece los iframes maliciosos tan invisibles y los coloca en la parte superior de un enlace al cual comúnmente se hace clic o icono que aparece en la página web. Después usando funciones basadas en JavaScript y otras técnicas, el atacante puede forzar al usuario autenticado para hacer clic y, sin saberlo, ejecutar funciones de aplicación de destino.

Esta vulnerabilidad podría controlar las acciones del usuario sin su conocimiento y potencialmente podría permitir a un atacante exponer información confidencial o hacerse pasar por otros usuarios.

Por ejemplo digamos que los usuarios se conectan al servidor de correo a través de la URL https://mail.companyxyz.com.

Este sitio se puede incluir en una página web con un iframe que contiene lo siguiente - iframe src = "https://mail.companyxyz.com/" width = "500" height = "500"> / iframe

La forma en que remediar este engaño depende del nivel de nuestro servidor Domino.

Para cualquier servidor que ejecute 9.0.1 o superior, la siguiente variable notes.ini se puede configurar. Sólo requiere un añadido y el reinicio de la tarea HTTP para que este cambio surta efecto.

HTTPAdditionalRespHeader = X-Frame-Options: SAMEORIGIN

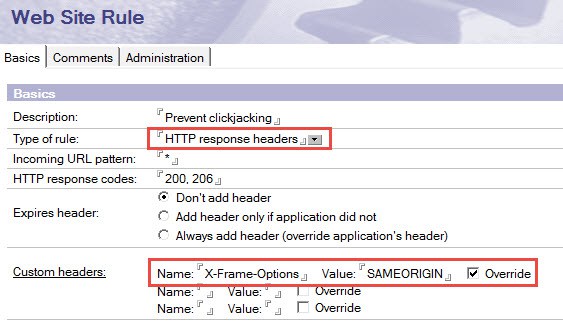

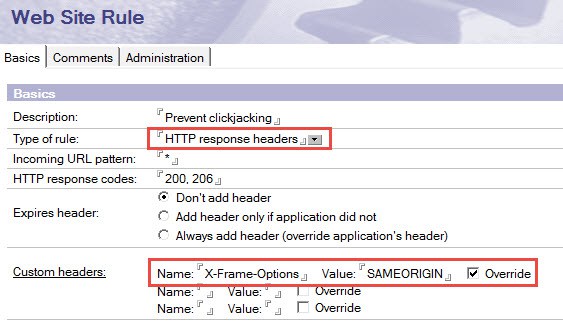

Para los servidores que ejecutan versiones anteriores de Domino, los servidores pueden ser configurados para usar documentos de sitios de Internet y luego una regla de sitio web puede crearse, donde especificamos un encabezado personalizado con los X-Frame-opciones de cabecera de set para SAMEORIGIN.

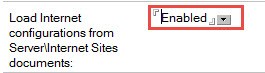

Si no ha habilitado su servidor para utilizar sitios de Internet, editar el documento de servidor y especificar " Activado " para "configuraciones de cargas de Internet desde un servidor \ sitios de Internet documentos".

A continuación, creamos un documento de Web del sitio de Internet, especificando los valores apropiados para su sitio. En el documento de Sitio Web, haga clic en Sitio Web -> Crear regla , seleccione " cabeceras de respuesta HTTP " para el "tipo de regla '.En "encabezados por el usuario ', introduzca" X-Frame-Options "para el nombre y" SAMEORIGIN "para Valor y colocar una marca de verificación junto a" Ignorar ".

Si se ha habilitado la variable notes.ini en el servidor 9.0.1 o superior o autorizado la protección a través de una regla de sitio Web en un documento de Internet, extremo y reiniciado la tarea HTTP para la prevención de clickjacking en su servidor Domino ya estaremos protegidos .

REFERENCIA:

http://www-01.ibm.com/support/docview.wss?uid=swg21568598

DominoDomino 9IBMLotus DominoSecurity